Инсталирали сте Пало Алто firewall вашој инфраструктури, стартовали уређај и запитали се: Ок, шта сада? Никакав проблем. Пало Алто кориснички интерфејс један је од најлакших за учење и сналажење. У наставку текста, потрудићу се да вам олакшам наставак имплементације како би ваш фајервал био најбоље оптимизован за вашу инфраструктуру. За почетак ћу поставити кључне тачке карактеристичне за сваки Пало Алто firewall:

- Стартује ваш firewall и испратите секвенце стартовања, ресетовања, гашења

- Региструјте ваш Пало Алто firewall

- Лиценцирајте ваш Пало Алто firewall

- Иницијално подешавање

- Ажурирање

- Администрација

1. Стартовање

Небитно да ли се ради о физичком или виртуелном firewall. Ово је јако добра пракса како би сте себи сачували време и отклонили потенцијални setback уколико firewall из неког разлога упада у неке ребоот петље, избацује database грешке итд. Инжењери често улазе са великим поверењем да ће се нови уређај подићи без проблема, па га као таквог одмах ставе у продукцију и након првог ажурирања и рестарт захтева, долази упит: Да ли је тестиран релоад уређаја? Секвенце стартовања, рестовања и гашења је најбоље пропратити кроз CLI, где ће се потенцијалне грешке показати.

Ово је само пример добре праксе и најпожељнији је за виртуелне appliance из разлога компатибилности software верзије са серверском инфраструктуром на којој се подиже, добро упарених интерфејса итд.

1.2: Логовање

Иницијално логовање можете обавити из GUI и CLI мода. Након 7-8 минута колико је потребно за комплетно подизање система, показаће се логин промпт. Подразумевано корисничко име и лозинка су админ/админ. Уколико вас Пало Алто не пусти, врло вероватно је из разлога што се firewall база није подигла комплетно, стога сачекајте још пар минута. Након што притисните ентер, изаћи ће други промпт где ће се од вас захтевати да унесете нову лозинку. Подразумевано, комплилкованост лозинке је укључена, стога ваша лозинка мора бити минимум 8 карактера, са комбинацијем слова, бројева и специјалног карактера. Компликованост лозинке можете касније искључити.

1.3: Пало Алто веб кориснички интерфаце

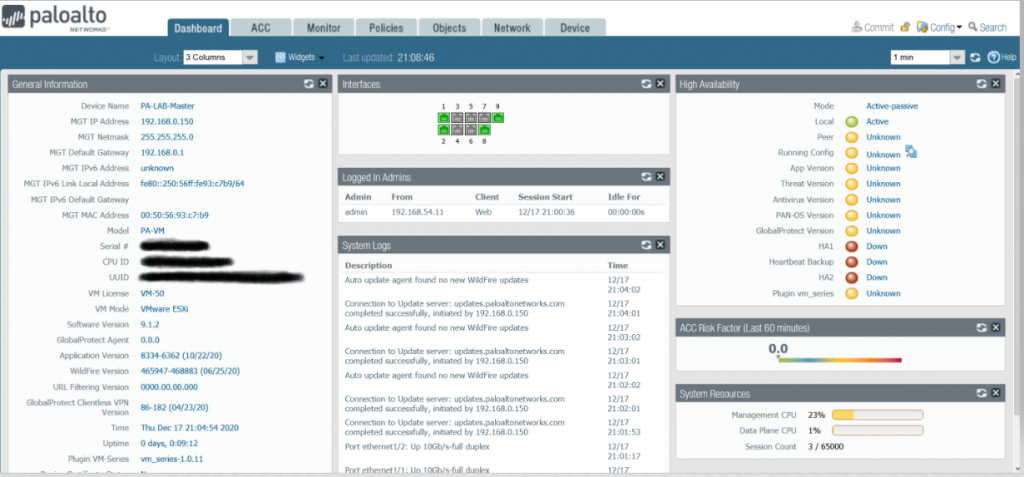

1.3.1. Dashboard

Приказује најбитније стања система и први се показује по логовању. Ту можете видети стање firewallа, тренутне верзије софтвера, агената, сигурносних профила, време укључености, MAC и IP адресе firewall-а итд. Можете подесити приказ последњих системских конфигурација, Threat, URL, Data. Можете подесити приказ HA-а (високе доступности) уколико имате два Пало Алто уређаја подешених у Active/Active или Active/Passive моду. Такође, доступан је графички приказ искоришћености менаџмент и дата процесора, стање физичких интерфејса итд.

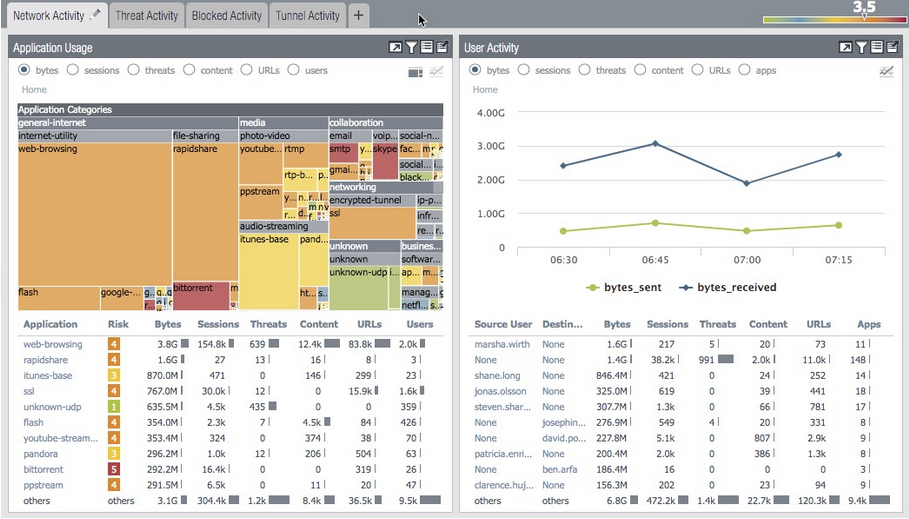

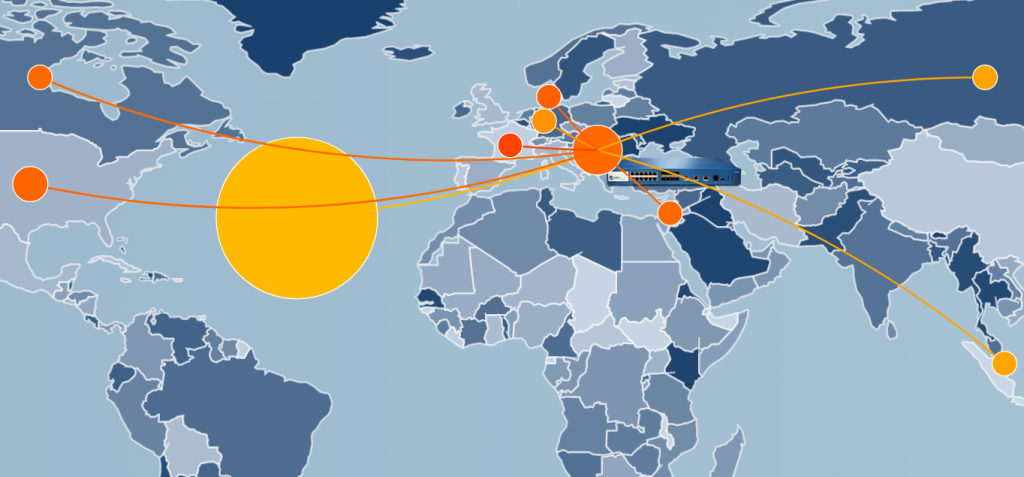

1.3.2. ACC – Application Command Center

ACC је аналитички алат који пружа активне информације о активностима у вашој мрежи. ACC користи логове како би графички приказао трендове саобраћаја у мрежи. Тај графички интерфејс вам омогућава интеракцију са подацима у и визуализацију односа између, обрасца коришћења мреже, сумњивих активности и аномалија.

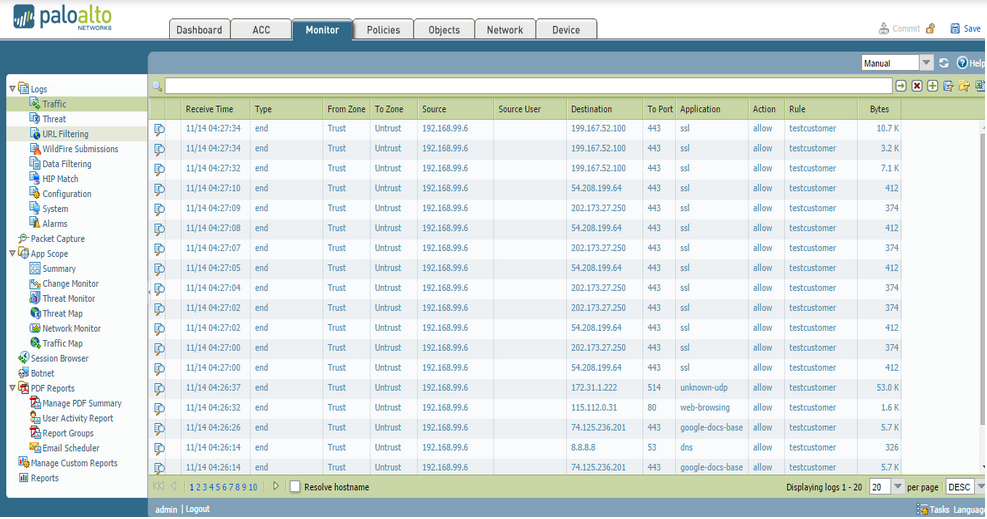

1.3.3. Монитор – твој најбољи траблшут пријатељ

Монитор картица приказује све логове саобраћаја који пролазе кроз firewall. У случају заштитних полиса, неопходно је да за сваку полису омогућите логовање. Нека основна подела: Traffic логови, Threat логови, URL Filtering логови… За сваки од њих можете погледати време, извор, дестинацију, корснике, апликације и портове/сервисе које је свака сесија оставила иза себе.

1.3.4. Policies

Полиси картица омогућава да креирате полисе којим ћете управљати саобраћајем на вашем firewall-у. Свака полиса мора да садржи: име, изворишну зону, дестинациону зону и акцију која ће се извршавати над саобраћајем која се поклопи са том полисом.

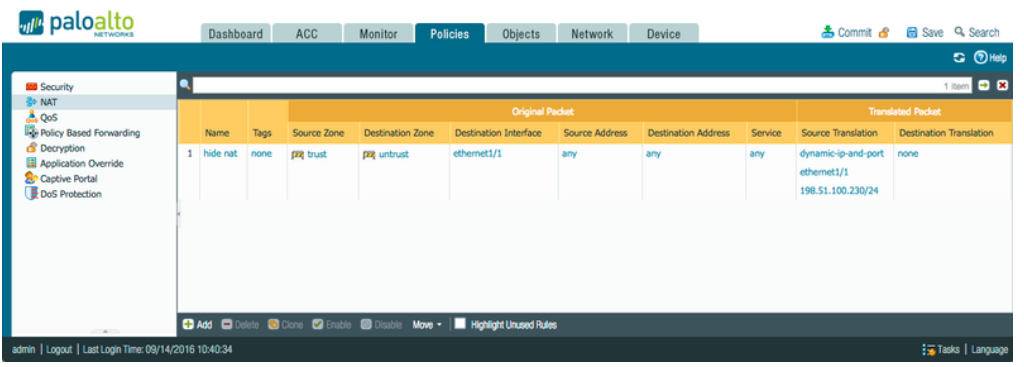

Уколико је у питању полиса која регулише сабраћај ка и од интернета, неопходне си у NAT полисе које иду у пару са сигурносним полисама. Постоји неколико типова NAT полиса и свака од њих се користи у себи специфичним случајевима. Many-to-One, Hide NAT, Source NAT, One-to-one NAT, Static NAT, Bi-Directional и Uni-Directional NAT полисе.

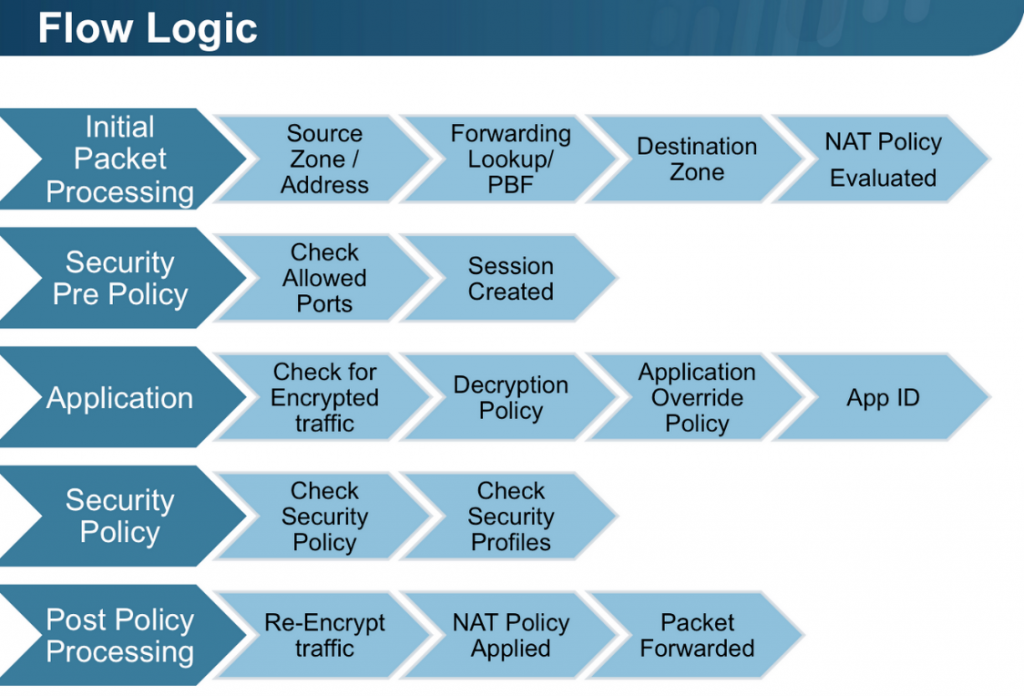

Да би правилно разумели ток саобраћаја, неопходно је разумети логику којом Пало Алто управља сесијама. Шема испод представља поједностављену (али заиста поједностављену) верзију тока саобраћаја. У линку можете наћи детаљнији опис. Пало Алто је фајервал чија су правила заснована на зонама и своја правила примењује на зоне, не на интерфејсе. Када пакет уђе у firewall, firewall гледа из које зоне је дошао пакет и за коју дестниацију је намењен.

1.3.5. Object

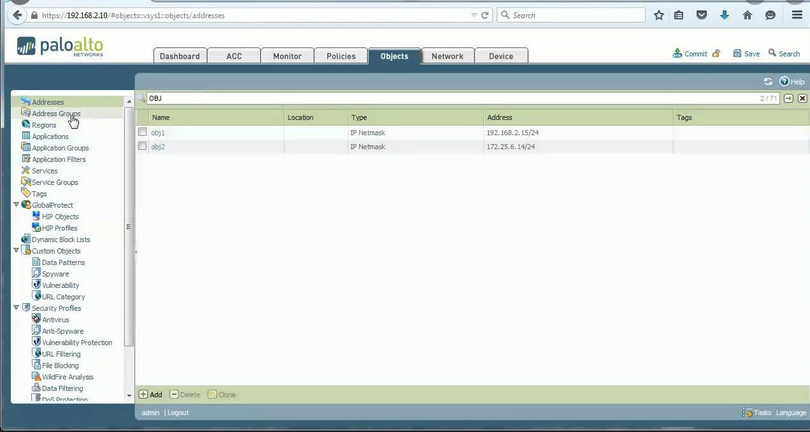

Објекат картица служи да све најчешће коришћене IP адресе, сервисе, апликације можете именовати препознатљивијим именима како би их касније лакше користили у полисама. Коришћењем објеката, помажете себи да касније уколико дође до промене атрибута објекта, на пример, промена јавне IP адресе, да само променом IP адресе унутар објекта, ту IP адресу промените на свим местима где сте тај објекат позвали. Тиме сте себи уштедели време и избегли потенцијалне проблеме да ли сте свуда променили ту IP адресу. Такође, лакше је памтити имена објекта, него IP адресе.

1.3.6. Mрежа

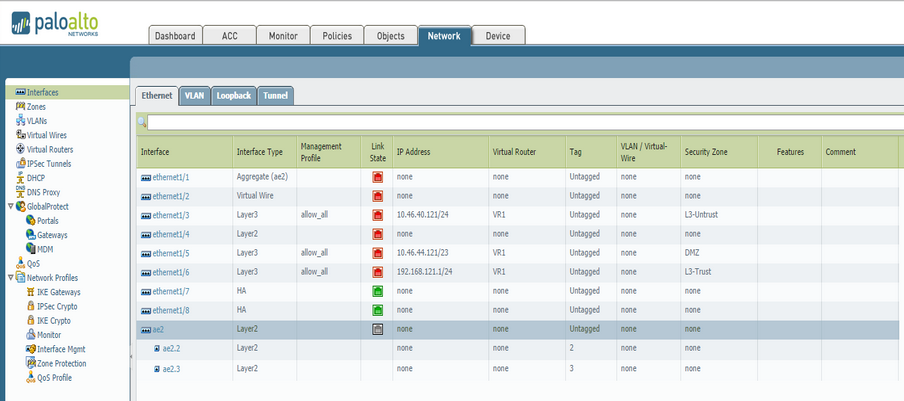

Network картица је место где подешавате интерфејсе које придружујете зонама. То могу да буду Ethernet, Vlan, loopback и tunnel интерфејси. Ту ћете подешавати и вланове, рутирања, DHCP oпсеге, VPN тунеле, QоS профиле…

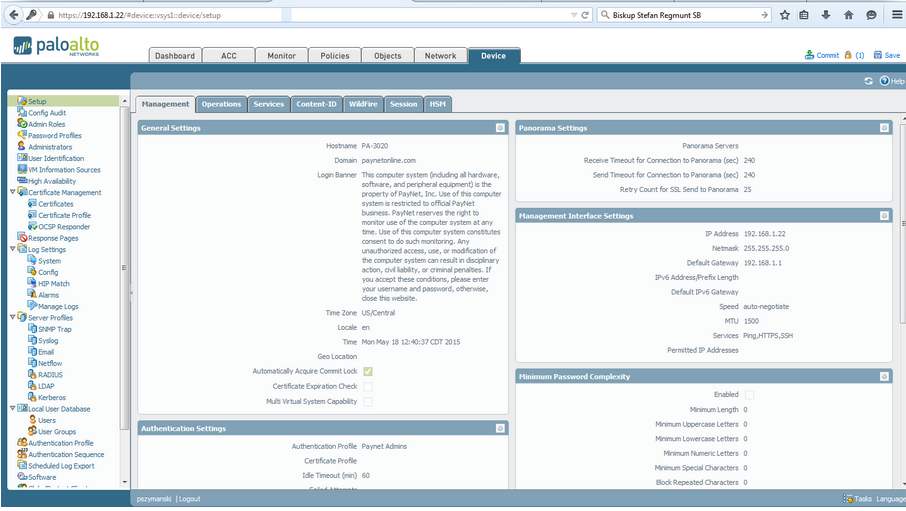

1.3.7. Device

Уређај картица је место где подешавате ваш firewall испод хаубе. Ту ћете наћи подешавања за менаџмент интерфејс, DNS, aжурирања, високу досупност (HA), логовања, администраторе, сертификате, аутентификационе сервере и профиле.

Прошли смо цео firewall у кратким цртама како би касније знали где да конфигуриште неку Пало Алто могућност, а има им доста. Поменућу за почетак: сигурносне полисе, NAT полисе, IPsec тунеле, DHCP, управљање монитор картицом, висока доступност, рутирања и многе друге.

Али пре свега, шта прво по подизању новог система? Пре него што убаците firewall у продукцију, најбоље га је прво софтверски припремити за посао. Под тиме подразумевам последња ажурирања дефиниција за Anti-Virus, Anti-Spyware, Vulnerability Protection profile, URL, Filtering, WildFire Analysis итд. Напомена , сви ови додаци, везани су за лиценце. Стога је прво неопходне лиценцирати уређај како би сте урадили aжурирања.

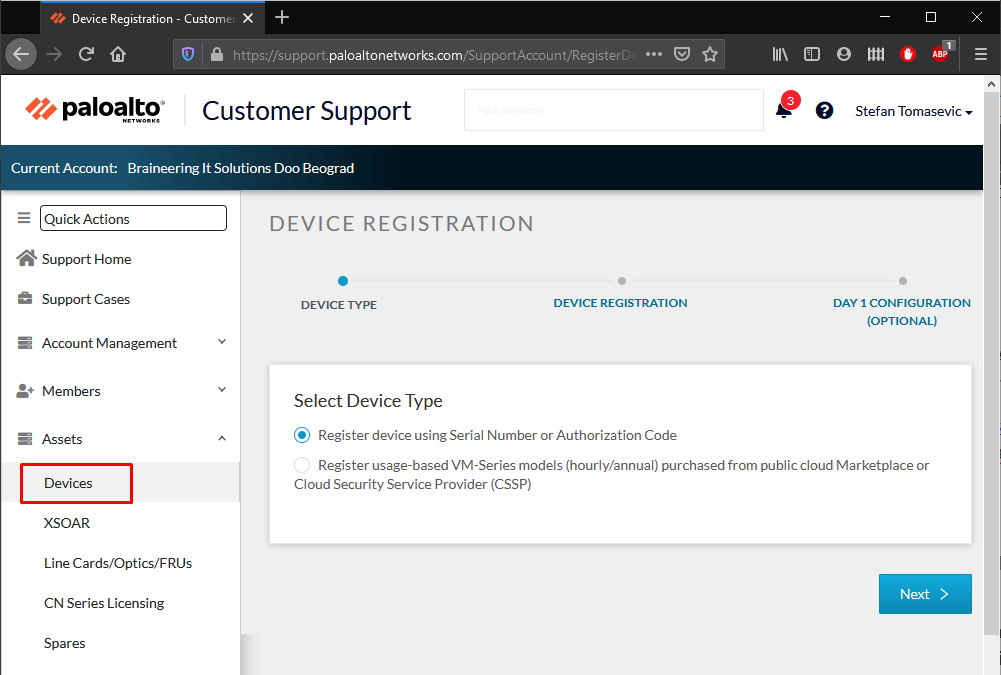

2. Регистрација

Пре него што кренете да користите Пало Алто, неопходна је његова регистрација на порталу, активација лиценци на порталу и активација истих ти лиценци унутар Пало Алто firewall-а.

Региструјте Пало Алто на Palo Alto Customer Support Portal. Уколико је у питању физички firewall користите сериски број из dashboarda. За VM верзије потребан вам је auth code из поруџбенице. Испратите чаробњака и попуните потребне податке и тиме сте регистровали firewall.

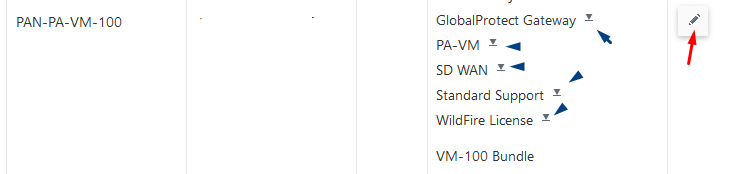

Када купите VM верзију Пало Алта, добијате и сет ауторизационих кодова преко емаила. Те ауторизационе кодове унесите на портал унутар новорегистрованог firewall. На клик црвене стрелице додајте нови ауториациони код. На месту плаве можете скинути лиценце и ручно их учитати у Пало Алто.

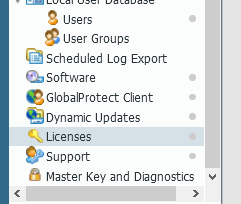

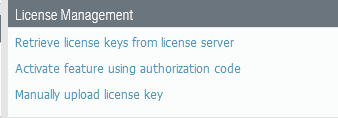

3. Лиценцирање

Devices > Licenses

Да би сте аутоматски активирали лиценце унутар firewall, неопходна је конфигурација IP адресе, маске, подразумваног мрежног интефејса и DNS сервера.

Лиценцирање можете урадити ручно, тако што ћете учитати лиценце у формату: number-threat.key где реч threat представља firewall додатак који сте купили и може бити и DNS, Support, Threats, URL, Wildfire.

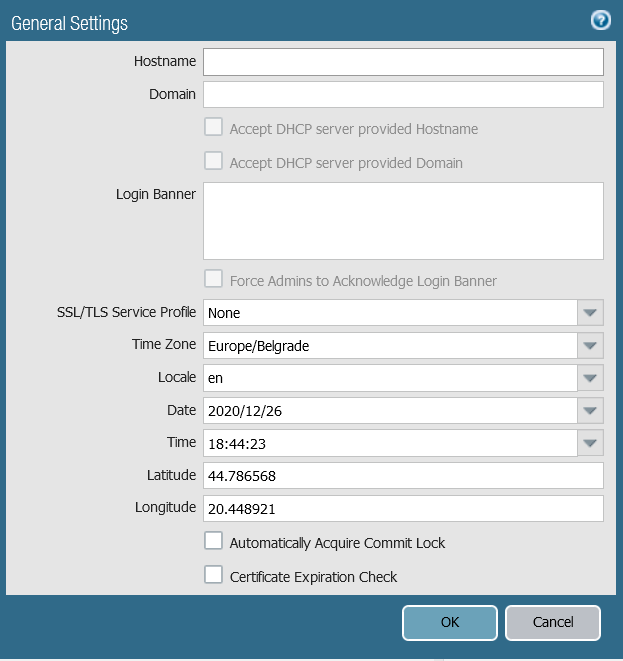

4. Иницијалнo подешавање Initial setting

4.1. Management

Device > Setup > Management

- Конфигуришите hostname и доменско име.

- Штиклирајте Accept DHCP server provided Hostname ili Accept DHCP server provided Domain уколико је манагемент интерфаце сетован преко DHCP-а.

- Login Banner је опциони текст који ће се показати сваком кориснику као упозорење или обавештење пре логовања.

- Latitude и Longitude се користе за позиционирање firewall на мапи унутар ACC и Monitor картице.

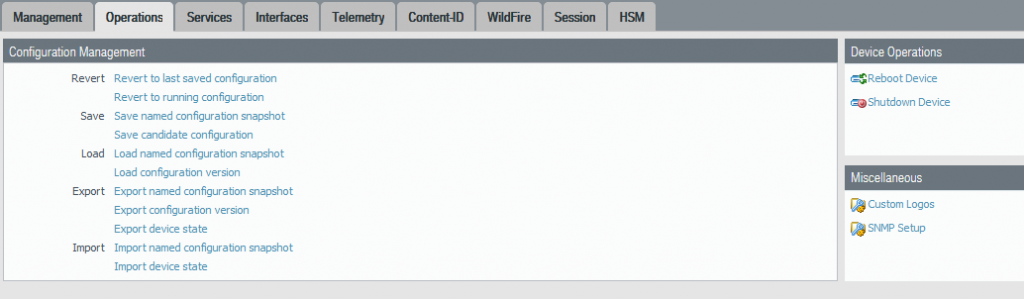

4.2. Конфигурација

Device > Setup > Operations

Служи за управљање конфигурацијом, ресетовање и гашење firewalla.

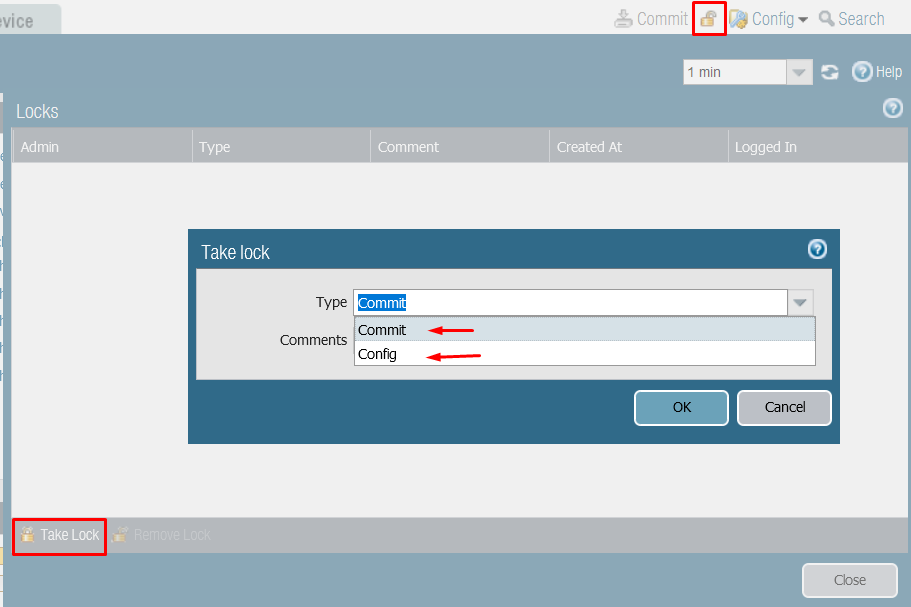

Када ваш Пало Алто одржава више администратора, commit/config lock је врло добродошла команда.

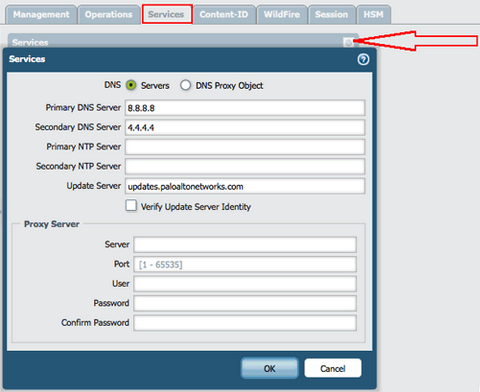

4.3. Services

Device> Setup> Services

Служи за подешавање DNS и NTP сервера вашег firewall. DNS је неопходан Пало Алту како би дохватио aжурирања са сервера. NTP је опцион, али је препоручљив.

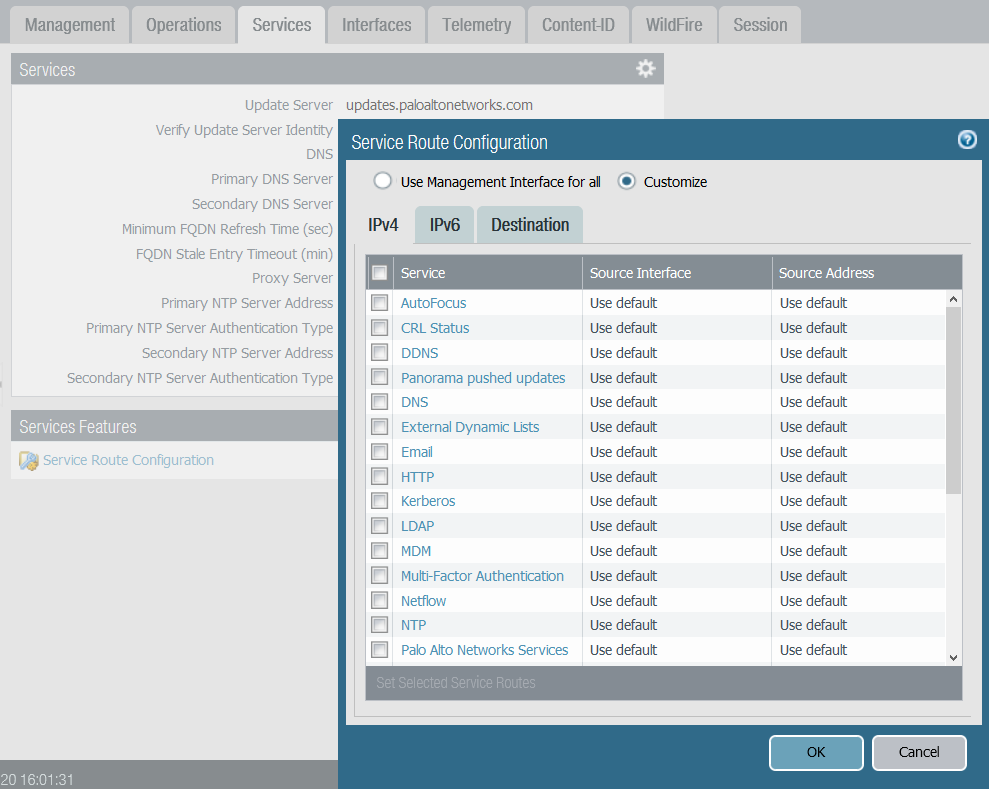

4.3.1 Service Route Configuration

Device > Setup > Services

Овде подешавате начин на који Пало Алто комуницира са сервером за ажурирање (update.paloaltonetworks.com). Подразумевано је то менаџмент интерфејс, али уколико не желите да екстерне мреже прилазе вашој менаџмент мрежи, опција је да конфигуришете други интерфејс преко којег ће firewall добијати ажурирање.

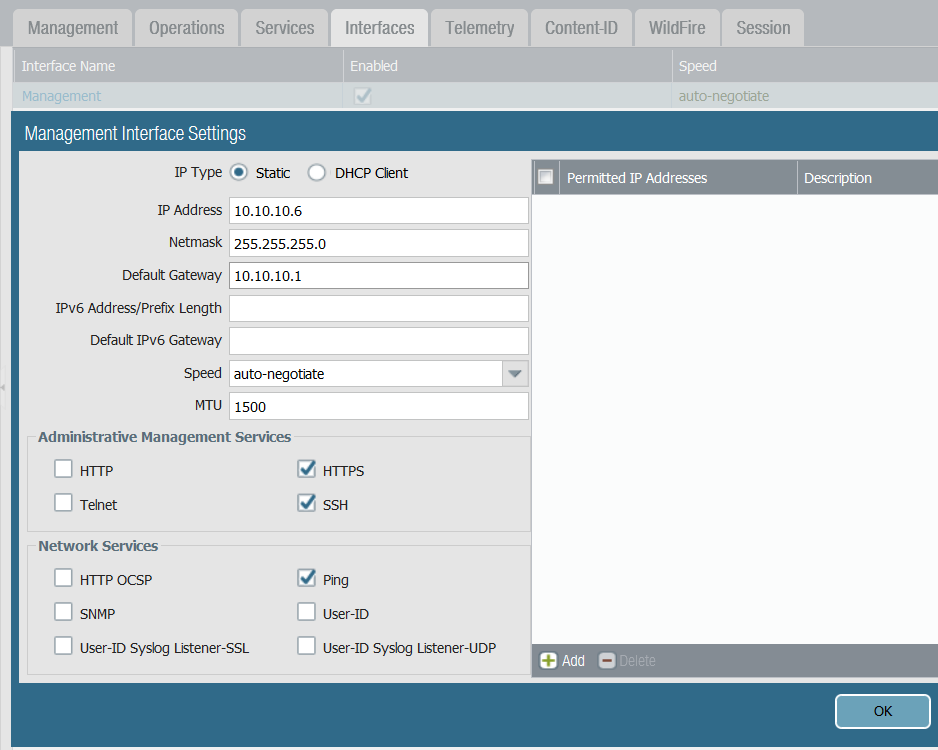

4.4. Management interfaces

Device > Setup > Interfaces

Овде подешавате менаџмент интерфјес и адресу којом ћете приступати фајервалу. Подразумевано HTTPS, SSH и Ping су омогућени. (HTTPS како би било могуће управљање преко веб интерфејса, SSH за могућство приласка преко CLI-а и Ping за одзив интерфса, HA могућности итд.) Permitted IP Adresses представља oпсег адреса којима ћете омогућити приступ firewallу.

5. Ажурирања

5.1 Ажурирање сигурносних профила

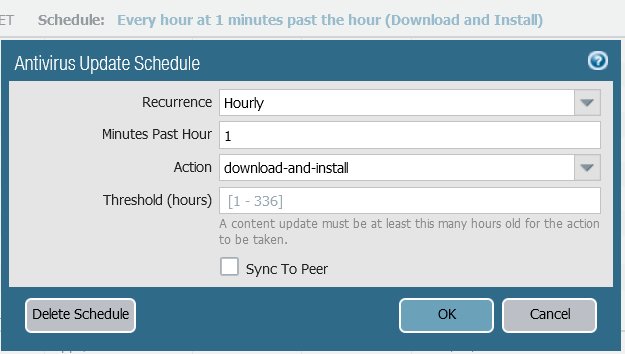

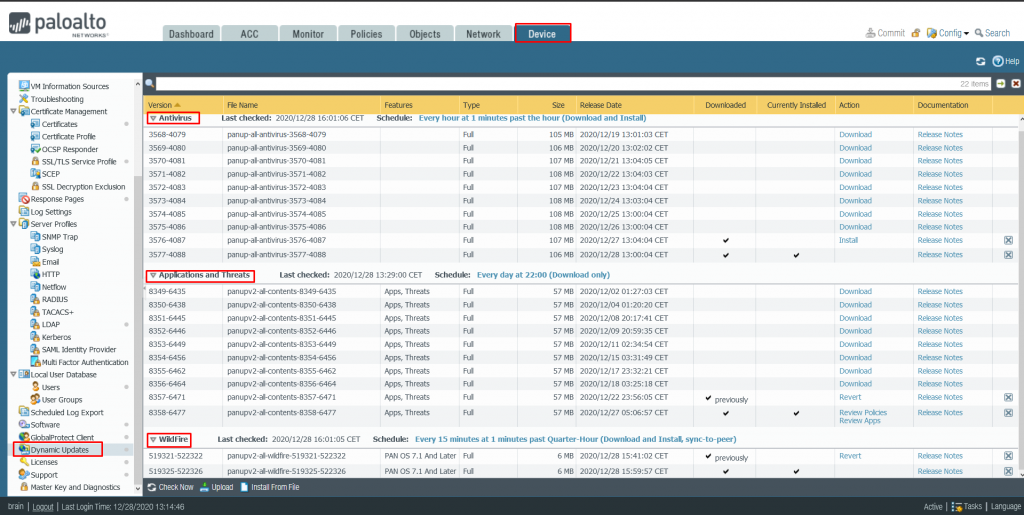

Device> Dynamic Updates

Пало Алто firewall свакодневно објављује нове дефиниције за Antiviruse, Aplikacije i Threads, Wildfire, URL Filtering итд. Да би сте добијали одређена ажурирања за одређени сигурносни профил, неопходно је имати активну лиценцу за тај профил. Да би сте потпуно заштитили инфраструктуру, неопходне је засебно купити и активирати Аntivirus, Wildfire и Threat Prevention лиценцу. Можете конфигурисати и колико често ће Пало Алто проверавати нове дефиниције.

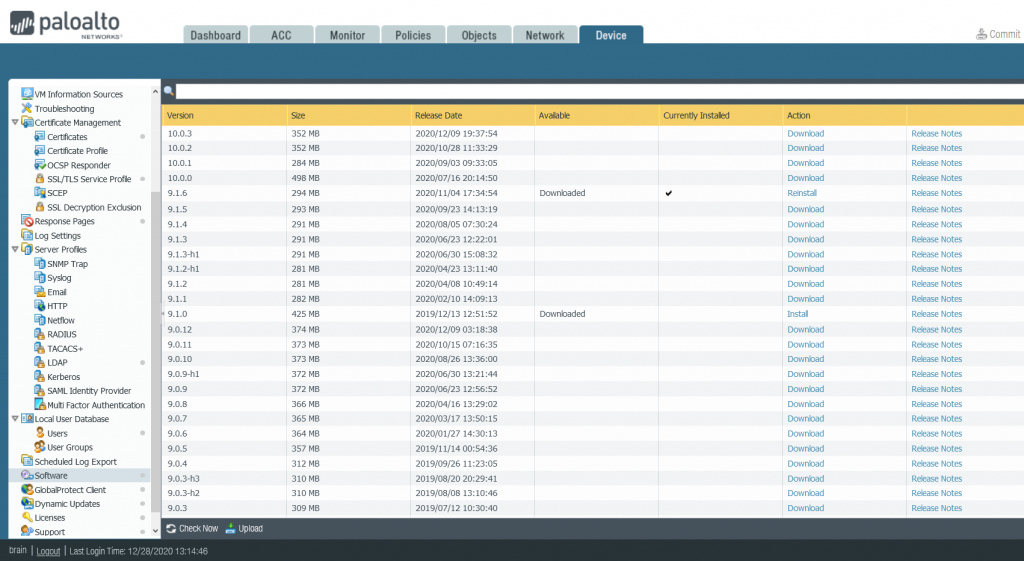

5.2 Aжурирање Пало Алто PAN-OS

Device > Software

Пало Алто захтева ажурирање свог софтвера на последњу верзију како би одржао највећи ниво заштите. Ипак, добра пракса каже да на скокове на велике упдате верзије треба сачекати пошто обично те верзије носе неке поченте багове и дечије болести који се касније кроз x.0.1 x.0.2 итд ажурирања исправљају. Ажурирање PAN-OS софтвера има свој пут. На слици испод видите последње доступне верзије на које можете ажурирати Пало Алто.

5.3. Водич за PAN-OS ажурирање:

- Скините последња ажурирања за лиценциране профиле и инсталирајте их (Antivirus, Application and Threads, Wildfire, URL Filtering… итд)

- Идите на Software и урадите Check Now последње верзије PAN-OS.

- Претпоставимо да је ваша последња верзије 9.0.4, следећа верзија коју морате инсталирати је 9.0.12, па након ње 9.1.0 па након ње 9.1.6, па 10.0.0 па 10.0.3…

Пут ажурирања: 9.0.4 > 9.0.12 > 9.1.0 > 9.1.6 > 10.0.0 > 10.0.3

- Након што кликнете на Download, Пало Алто ће преузети инсталацију и спрeмити је за инсталацију.

- Кликните на Install. Потребно је ~15 минута да се Пало Алто инсталира, ресетује и поново подигне у оперативни режим.

Напомена #1. Између сваког ажурног скока, урадите ажурирање и инсталацију свих доступних последних дефиниција сигурносних профила. Неке верзије PAN-OS неће бити досупне без тих последњих верзија.

Напомена #2. Пре сваког ажурног скока, урадите commit последњих промена, сачувајте и експортујте конфигурацију.

Напомена #3. Након сваког ажурног скока, проверите основне функционалности firewalla (саобраћај, логове, пинг сервиса итд).

6. Aдминистрација

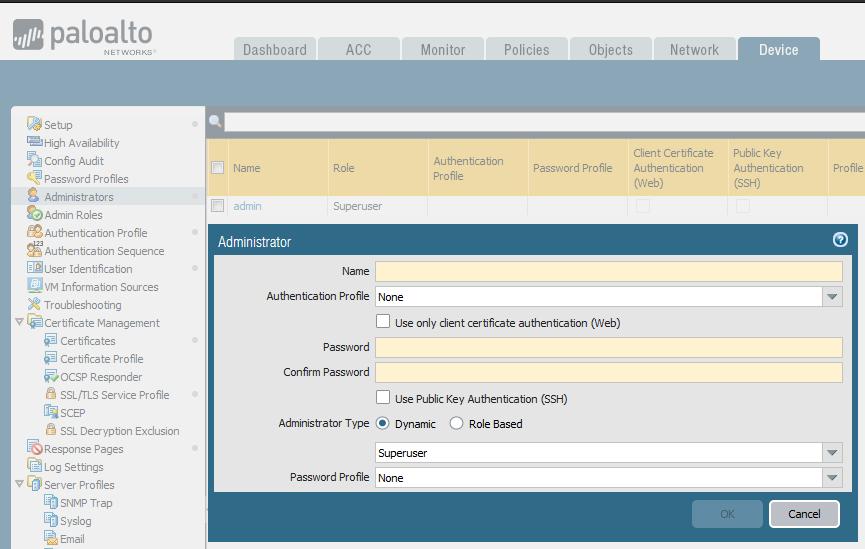

6.1. Администратори

Корисник admin је подразумевани администратор Пало Алто firewall-а. Поред њега можете додати и додатне администраторе и сваком од њих дати одређене привилегије.

Напомена #1: Ово није иста база података корисника као онај који можете нађи на дну Device картице.

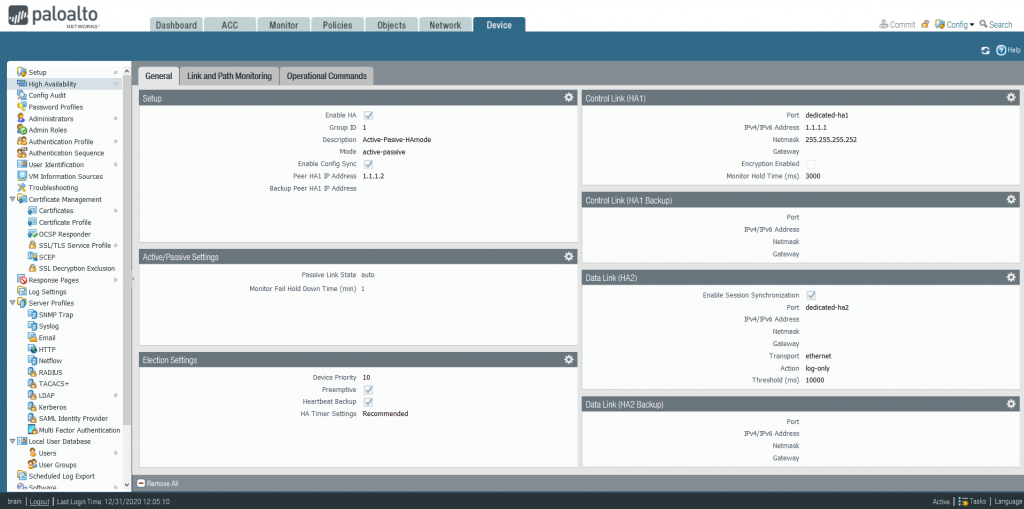

7. Висока доступност (High Availability)

Обезбеђује непресталне сервисе и безбедност у случају отказа једног firewall-a. Moгућност рада у Active/Active и Active/Standby режиму. У Active/Active режиму, оба firewallа раде заједно. Саобраћај тече кроз оба firewallа и у случају отказа једног, други firewall преузима оптерећење отказаног firewallа. У Active/Standby режиму, само један firewall уређује саобраћај. Firewall који је у стандбај режиму прати сесије и логове и чека да активни firewall прстане да одговара на пинг пакете. У случају отказа активног, Standby firewall преузима сав саобраћај.

7.1 Синхронизација

Синхронизују се: мреже, објекти, полисе, сертификати и табеле сесија. Синхронизација се обавља тек по извршеној commit команди.

Не синхронизује се: подешавање менаџмент интерфејса, подешавање високе доступности, логови (за РА 200 серију) и информације из АСС картице.

7.2 Предуслови

Пре него што омогућите високу доступност на Пало Алту, оба уређаја морају:

- Бити исти модел

- Бити исте PAN-OS верзије

- Ажуриране Applications, URL и Threat базе података

- HA интерфејси истог типа

- Имати исте лиценце

У случају виртуалних уређаја исти хипервизор и број процесорских језгра.

7.3 Повезивање

У зависности од модела firewallа, разикује се и начин повезивања. То могу бити конкретно додељени портови на firewall-у, а могу бити и било који други L3 портови уколико firewall није дошао са HA уграђеним портовима.

HA1 линк: Служи за менаџмент саобраћај и он је L3 линк: Hello, heartbeats, HA states, routing, user ID, конфигурацијске измене итд. Оба firewallа размењују Hello и heartbeats пакете у конфигурисаном интервалу. Heartbeats представља ICMP пинг ка другом firewall-у а одговор на тај пинг значи да је активни firewall оперативан.

НА2 линк: Представља дата саобраћај и он је L2 линк. Може бити и L3 ако дата линк није у истој мрежи. НА2 линком, размењују се сесије, табеле прослеђивања, Ipsec асоцијације, АRP табеле итд. Ово је једносмерни саобраћај и тече од активног ка пасивном firewallu.

Backup линкови код НА1 и НА2 представљају редундансе и могу спречити појављивање splitbrain сценарија где оба уређаја мисле да су главни. Када конфигуришете backup линкове, IP адресе главних и резервних веза не смеју да се преклапају. Резервни линкови морају бити у другој мрежи и на другим интерфејсима.

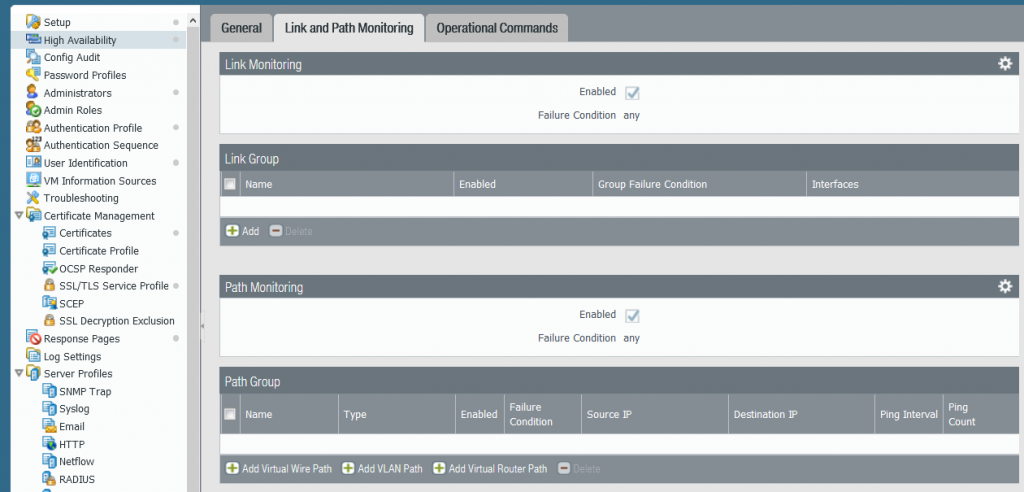

7.4 Откривање недоступности firewalla (Failure Detection)

Firewall користи неколико монитора за би детектовао недоступност. Hello и heartbeats поруке да би проверио да ли активни одговара. Hello пакети се шаљу активном уређају да би се утврдило стање уређаја. Heartbeats (ICMP ping) преко контролног линка чиме се утврђује доступност и повезаност. Moжете конфигурисати firewall да надгледа стање линкова физичких интерфјеса. Можете конфигурисати и окидач када ће се пребацивање десити. Да ли када било који или сви интерфејси падну. Подразумевано, пребацивање ће се десити када било који линк падне, пинг интервал буде 200 милисекунди или 3 везана пинга буду неуспешна.

7.5 Подешавање високе доступности

Device > High Availability