Све више саобраћаја се шифрује. Из тог разлога како би firewall био у могућности да провери сав саобраћај, он исти мора и да дешифрује због високе прегледности, контроле и заштите на ситнијим нивоима.

SSL користи симетрично и асиметрично шифровање.

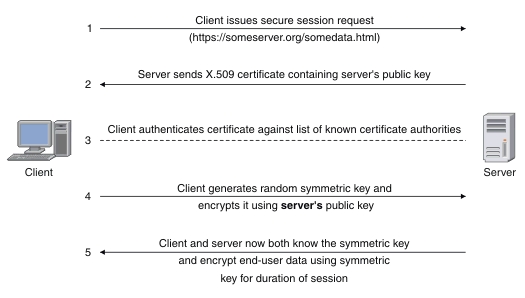

- Kлијент захтева SSL конекцију.

- Сервер одговара на захтев шаљући свој сертификат који садржи његов идентитет и јавни кључ.

- Клијент проверава сертификат тражећи га у листи познатих сертификата (PKI).

- Клијент генерише насумични симетрични кључ и шифрује га користећи серверов јавни кључ.

- Сервер користи свој приватни кључ да дешифрује сесијски кључ (из 4. корака).

Tипови дешифровања на Palo Alto Firewall-у

Пало Алто омогућава 3 типа дешифровања:

o SSL Forward Proxy

o SSL Inbound Inspection

o SSL Decryption

SSL Forward Proxy

SSL Forward Proxy дешифрује SSL саобраћај између хоста у вашој мрежи и неког сервера на интернету. У овом сценарију, Пало Алто се понаша као SSL Proxy који успоставља конекцију изнеђу вашег хоста и Пало Алта и засебну (али логички везану) комуникацију између Пало Алта и сервера на интернету.

Пример у коме је овај тип шифровања користан је и случају где у вашим полисама на Пало Алту, запосленима у вашој мрежи дозвољавате да читају Твитер лајну али желите да им забраните да шаљу поруке и објављују садржај (твитују). У колико је SSL дешифровање укључено Пало Алто ће лако у оквиру полисе разликовати да ли Твитер саобраћај припада „читању“, „коментарисању“ или „четовању“ и на основу тога бранити или дозвољавати саобраћај. Уколико шифровање није омогућено, Пало Алто не може знати који тип апликације је унутар SSL конекције.

SSL Inbound Inspection

SSL Inbound Inspection дешифрује саобраћај који долази од спољних корисника ка вашим интерним сервисима. За ово дешифровање, морате поседовати серверском приватом кључу и сертификату. У овом сценарију Пало Алто се не понаша као proxy већ директно прослеђује захтев ка интерном серверу. Из тог разлога су вам потребни мало пре поменути сертификати јер се конекција формира директно између хоста и сервера. Сигурносне полисе се примањују на саобраћај тако да firewall може блокирати или дозволити саобраћај између хоста на јавној мрежи и вашег интерног сервера.

SSH Decryption

SSH Decryption се користи се како би открио и дешифровао долазећи и одлазећи SSH саобраћај. Ако је SSH тунел откривен, SSH конекција се блокира како се не би користила за тунеловање недозвољених апликација и других садржаја.

Proxy

Proxy представља посредника у комуникацији између клијента и сервера. У суштини, proxy преузима пакет код себе и рекреира га поново ка клијенту. У случају шифроване комуникације, proxy је неко ко прима SSL захтев од клијента и место њега га шаље серверу на интернету. У обрнутном смеру, исти тај одговор од сервера proxy преузима и поново га шаље ка клијенту. Овим се обезбеђује шифрована комуникација између клијента и proxy-ja и proxy-ja и сервера на интернету.

PKI (Public Key Infrastructure)

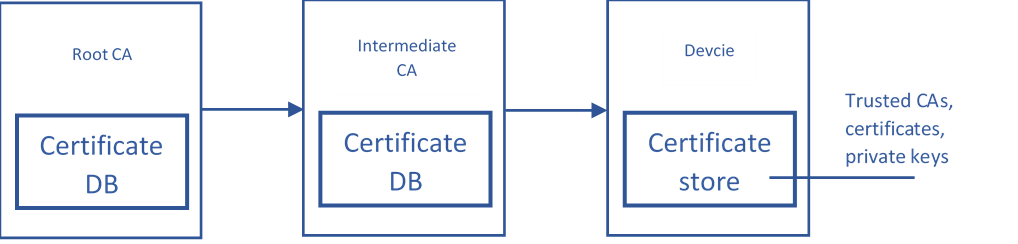

PKI решава проблеме сигурне идентификације јавног кључа, користећи дигитални сертификат у циљу провере власника јавног кључа. Компоненте PKI-a можете видети на слици испод:

PKI представља комплет хардвера, софтвера, полиса и стандарда који се користе да креирају, управљају, дистрибуирају сертификат. Све ово је неопходно како би власник сертификата јавно потврдио да је оно/онај за шта се представља да јесте.

Врховни CA (Certified Authority) представља врховни ауторитет и обезбеђује сервисе који аутентификују уређаје, сервисе, људе издавањем сертификата који потврђује њихов идентитет и јавни кључ.

Посреднички CA (Intermediate CA) је овлашћен од стране врховног CА да сертификује или да овлашћује друге ниже посредничке СА. Сваки СА поседује базу података са активним сертификатима, опозваним сертификатима, издатим сертификатима итд.

На страни крајњих уређаја, уређаји су сами који чувају сертификате које су им издати и приватни кључ. Корисници сами или уз помоћ софтвера освежавају базу сертификата. Ако сертификат који је издао СА није у корисниковој бази, добијаће поруку упозорења о непоузданости сајта који посећују.

Конфигурисање декрипције

- Креирати 2 самопотписана сертификата (trusted и untrusted)

- Извезите trusted сертификат и инсталирати га код крајњег корисника (рачунар)

- Креирати декрипциони профил (опционо)

- Креирати декрипциону полису

- Проверити да ли се саобраћај декриптује

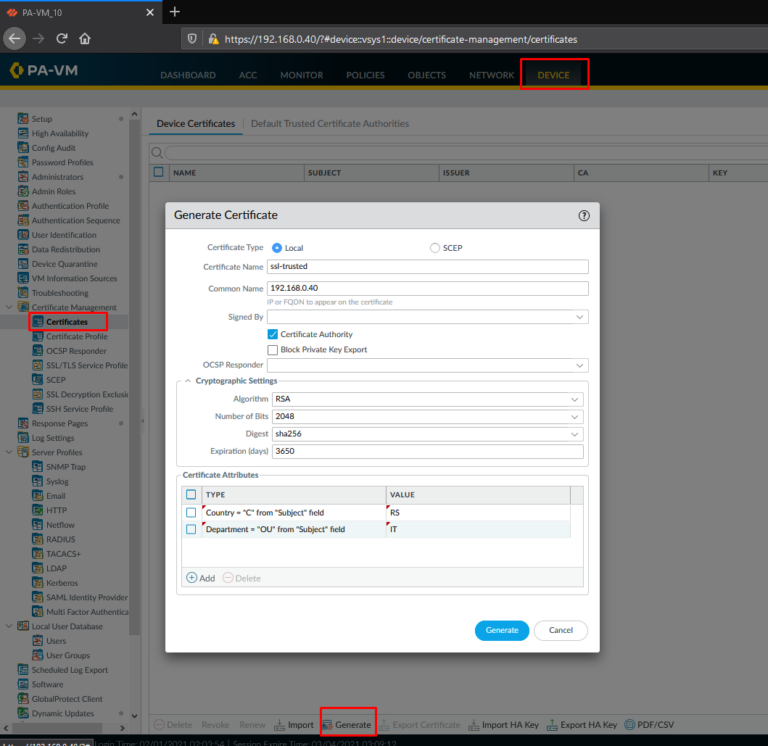

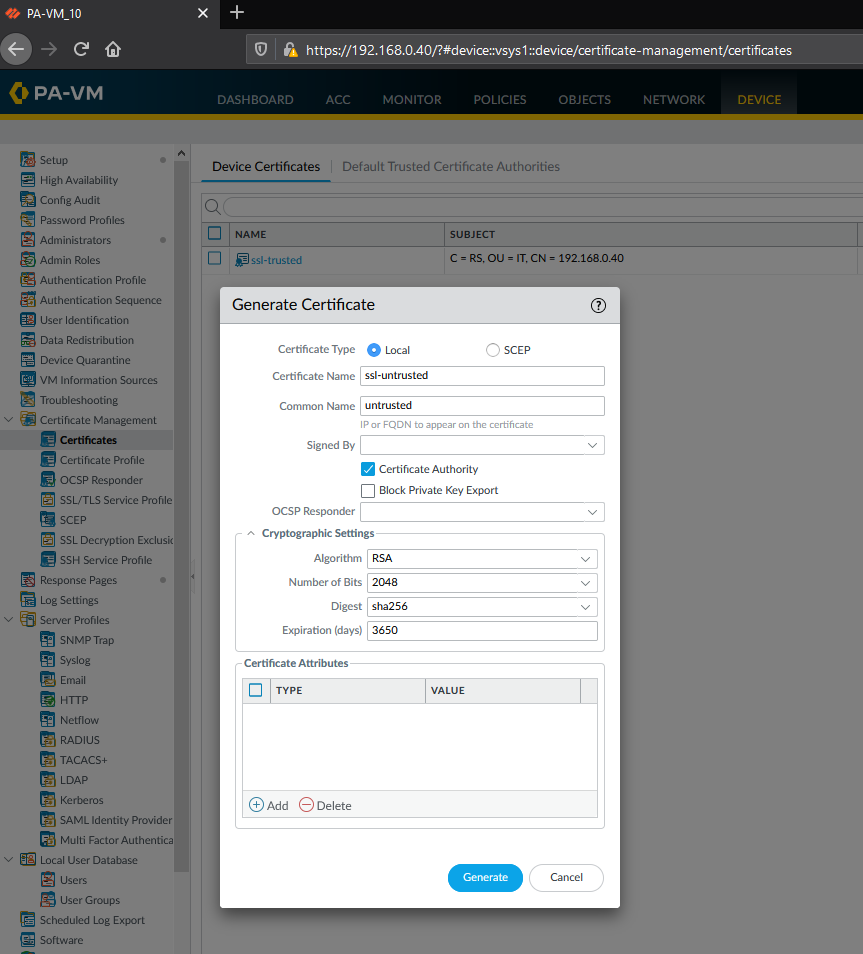

- Креирање самопотписаних сертификата

Device> Certificate Management> Certificates> Generate

Слика испод показује кораке за креирање самопотписаног trusted сертификата

Слика испод показује кораке за креирање самопотписаног untrusted сертификата

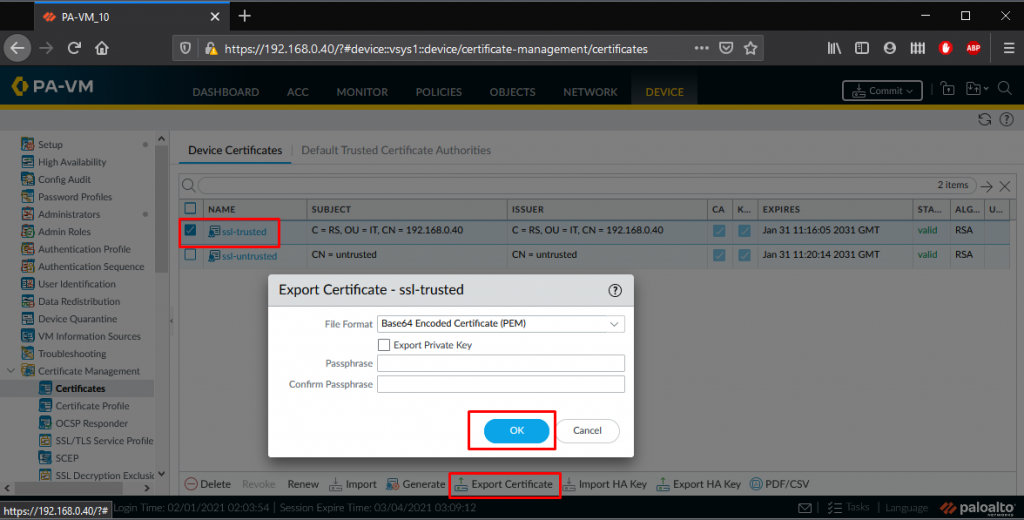

- Извоз самопотписаног trusted сертификата и инсталација на клијенту

Слика испод показује кораке за извоз самопотписаног trusted сертификата

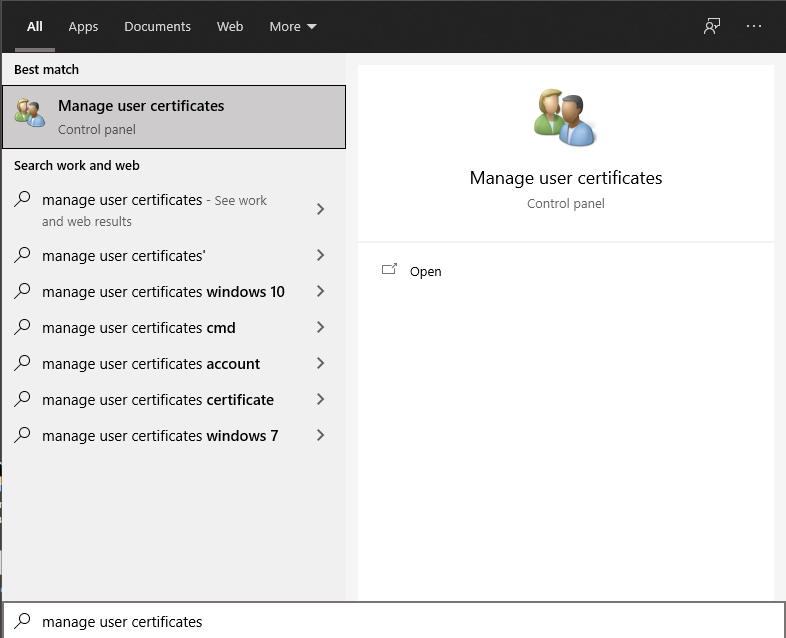

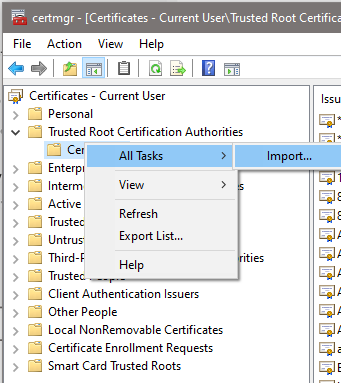

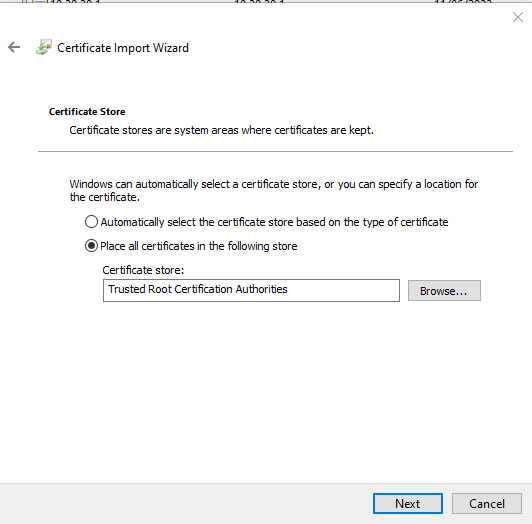

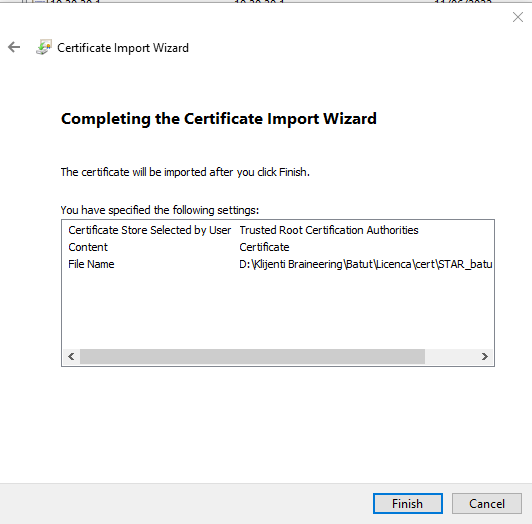

Слика испод показује кораке за инсталацију самопотписаног trusted сертификата на клијенту

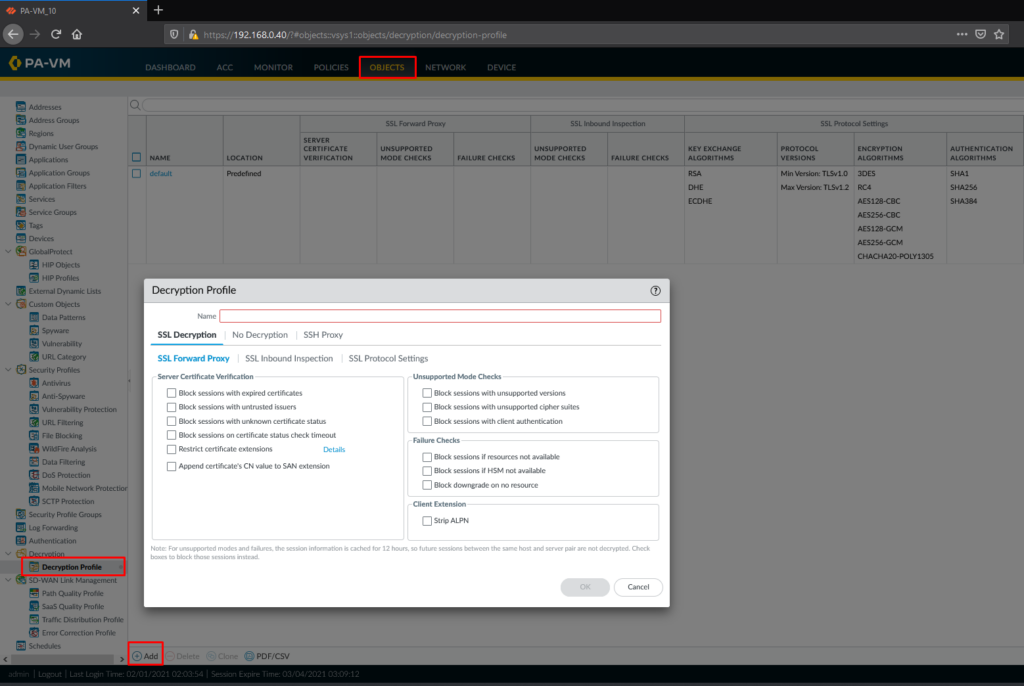

- Креирати декрипцион профил

Object> Decryption> Decryption Profile> Add

Слика испод показује кораке за креирање декрипционог профила. Декрипциони профил служи како би фајервол знао како да третира саобраћај који се буде декриптовао.

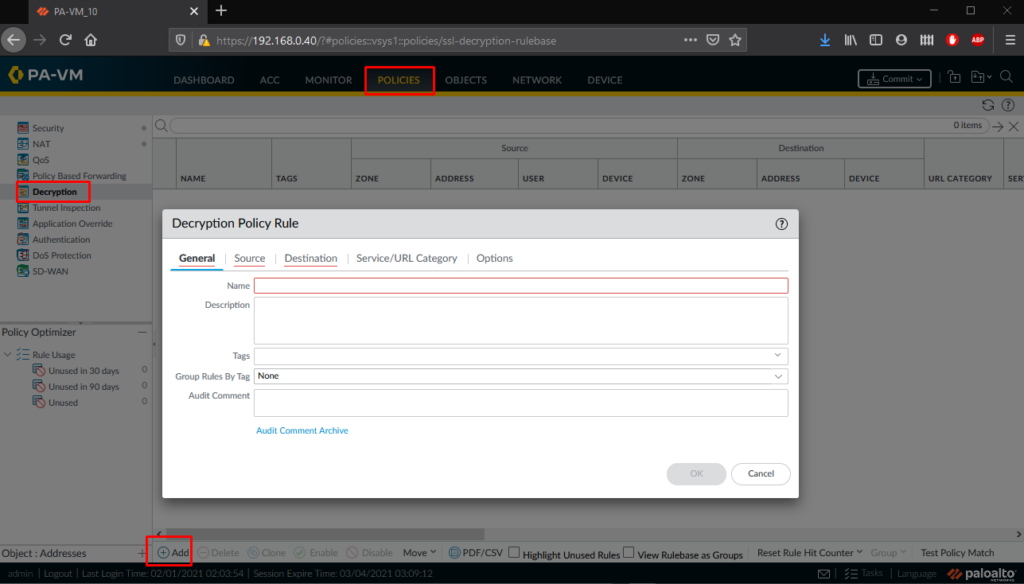

- Креирање полисе за декрипцију

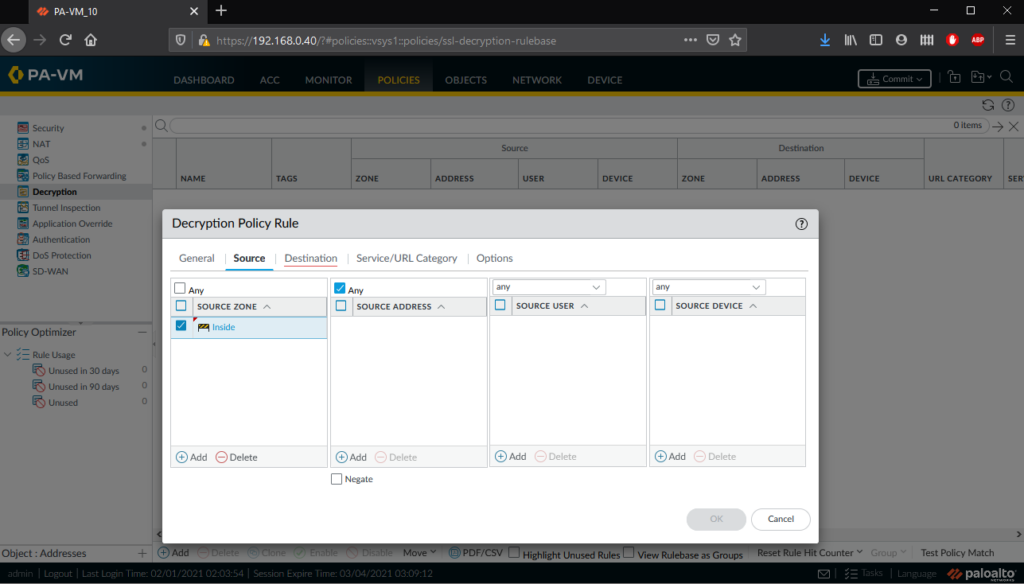

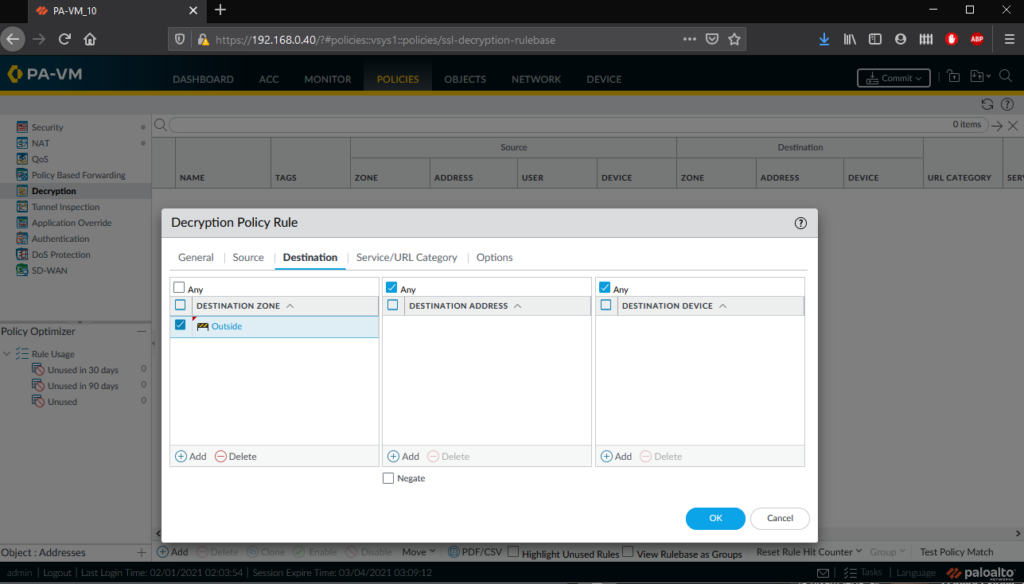

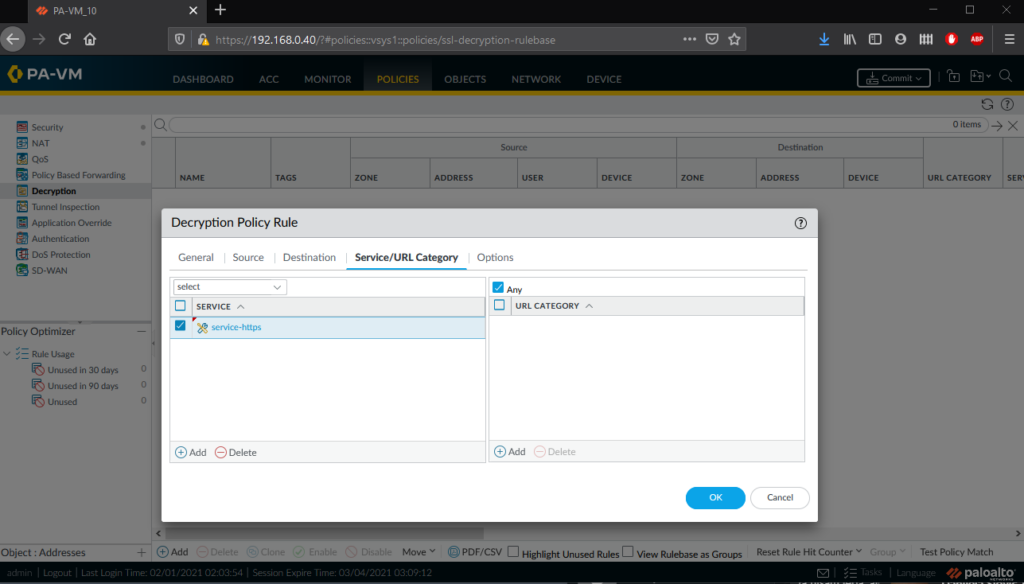

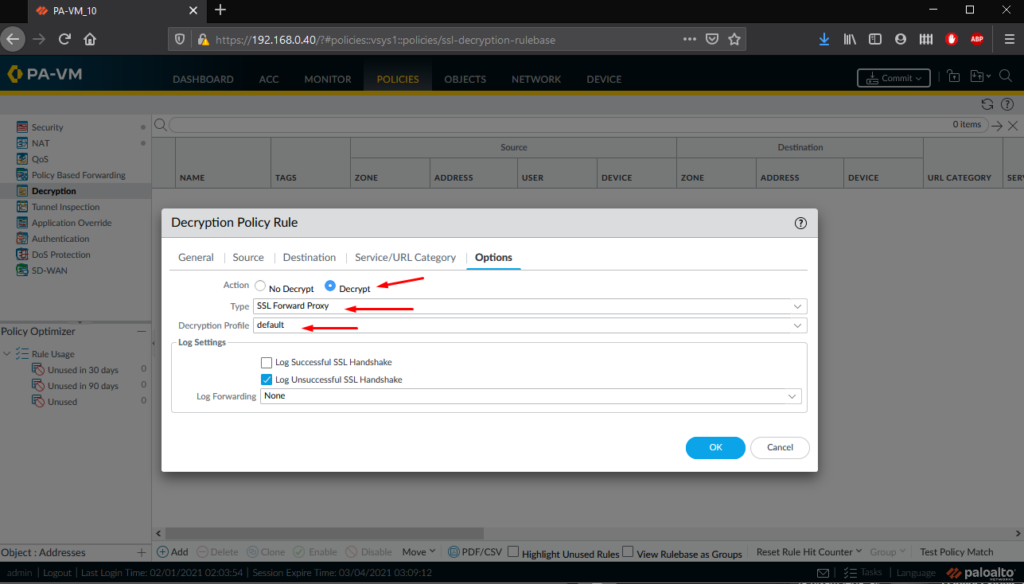

Policies> Decryption> Add

Слика испод показује кораке за креирање полисе за декрипцију. Полисом се одређује који саобраћај ће бити декриптован. Дефинише се име, изворишна и дестинациона зона и акција над саобраћајем (No Decrypt или Decrypt).

Дефинисање inside саобраћаја који ће бити декриптован

Дефинисање дестинације ка којој иде декриптован саобраћај

Дефинисање сервиса

Дефинисање акције која ће се применити над декриптованим саобраћајем као и типа декрипције и декрипционог профила

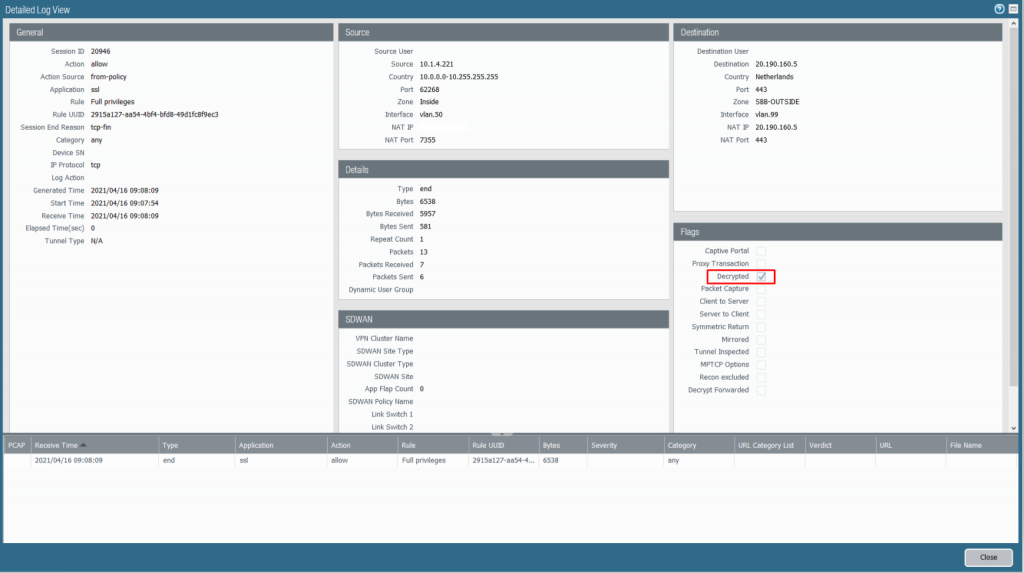

Find and check decrypted traffic in the log section.